Симулятор КРК - принцип работы и возможности для обучения квантовым технологиям

Технология квантового распределения ключей шифрования (КРК) претерпевает переход из стадии НИОКР к промышленному выпуску и внедрению в коммерческие комплексы связи. Эта технология принципиально отличается от существовавших ранее технологий информационной безопасности (ИБ) тем, что передача квантовых состояний осуществляется иначе, чем передача информации в традиционных телекоммуникациях. Это диктует необходимость специфической подготовки персонала для разработки, эксплуатации и обслуживания систем КРК.

Существует достаточно большое количество публикаций, посвященных технологиям КРК, в которых рассмотрены концептуальные вопросы развития технологии, модели возможного нарушителя, решения частных проблем некоторых протоколов КРК и решения технической реализации различных протоколов КРК. Эти публикации являются обширной теоретической базой, на основе которой можно подготовить большое количество лекционных материалов для подготовки специалистов.

Однако для построения полноценных курсов подготовки специалистов в области КРК также необходимы практические и лабораторные занятия. Соответственно, учебное пространство должно быть оборудовано средствами для проведения таких практик.

Специфика аппаратуры КРК, предлагаемой производителями для использования на линиях передачи данных такова, что при её эксплуатации предоставляется доступ только на уровне администраторов сети. При этом не предоставляется доступа к управлению элементами формирования, приема и обработки квантовых состояний. Таким образом, оснащение лабораторий экземплярами такой аппаратуры позволит обучать администраторов сетей с использованием систем КРК представленных брендов, однако, не позволяет изучать принципы работы КРК.

Некоторые производители предлагают специализированные учебные стенды КРК, конструктивно схожие с экземплярами коммерческого оборудования, применяемого на линиях передачи информации. Такие стенды позволяют манипулировать элементами кодирования информации в квантовых состояниях, производить настройку аппаратуры для корректной регистрации квантовых состояний и извлечения закодированной информации. Стоит отметить, что такие стенды являются прецизионным дорогостоящим оборудованием, что может оказаться серьезным препятствием для широкого распространения в профильных организациях.

Так же, к сожалению, такого рода стенды не позволяют покрыть все ключевые аспекты технологии КРК. Так как технология КРК предназначена для защиты информации, то целесообразно рассматривать её без отрыва от важного участника – потенциального нарушителя. Это, в свою очередь, вызывает ряд сложностей, связанных как с дороговизной аппаратуры стенда, так и со сложностью воплощения в жизнь известных моделей нарушителей. В некоторых сценариях действий нарушителя может происходить воздействие на элементы передатчика и приемника квантовых состояний, а это, при неосторожности или намеренно, может вывести аппаратуру из строя. В других сценариях нарушитель взаимодействует с квантовыми состояниями, что автоматически подразумевает использование не менее сложного и дорогостоящего оборудования, чем сам учебный стенд. А в некоторых случаях вовсе невозможно осуществить известные сценарии нарушителя при существующем на сегодняшний день уровне развития техники.

В учебных лабораториях альтернативой или дополнением к выше упомянутым системам могут быть симуляторы КРК, в основе которых лежит квантово-оптическая аналогия КРК. То есть формирование посылок, их передача и прием происходят по канонам классических систем связи, с непосредственным измерением мощности или интенсивности света. А квантовые эффекты симулируются программно на основе состояния аппаратуры передачи и приема, а также зарегистрированного классического сигнала. В стендах симуляции КРК нет необходимости применять прецизионные дорогостоящие узлы, что делает их существенно дешевле и более доступными для широкого распространения в профильных организациях.

Ввиду того, что в стендах симуляции КРК в каждый момент времени состояние системы абсолютно детерминировано, а представления квантовых эффектов являются продуктом выполнения программных алгоритмов, то также становятся доступными симуляции большого количества сценариев нарушителя. Последнее качественно выделяет симуляторы КРК на фоне стендов другого типа.

Структура симулятора КРК

Симуляция протокола КРК

Основной задачей симулятора КРК является проведение основных этапов протоколов КРК (квантовых протоколов) и формирование у абонентов идентичных битовых последовательностей (ключей шифрования). Практически во всех известных протоколах КРК используется последовательность следующих этапов (рисунок 1):

- генерация у абонентов независимых случайных последовательностей бит;

- формирование и передача одним абонентом квантовых состояний (Алиса), соответствующих битам его случайной последовательности;

- прием и регистрация квантовых состояний вторым абонентом (Боб), настроенным в соответствии с его случайной последовательностью;

- раскрытие одной части случайных последовательностей бит абонентов (согласование базисов) для корреляции второй части случайных последовательностей бит абонентов;

- проверка и исключение ошибочных бит в коррелированных последовательностях бит;

- измерение доли ошибочных бит и оценка вероятной утечки информации;

- усиление секретности последовательности бит и получение квантового ключа шифрования.

Формирование передача и регистрация квантовых состояний в системах КРК осуществляется сугубо физически. Все остальные этапы происходят программно с помощью управляющего компьютера, они идентичны для большинства квантовых протоколов за исключением оценки вероятной утечки информации и связанным с этим усилением секретности полученной последовательности бит.

Для разных протоколов КРК оценка вероятной утечки информации является различной, однако, зачастую эта оценка сводится к сравнению доли ошибочных бит в согласованных базисах с некоторой критической величиной, характеризуемой тем или иным протоколом КРК. Усиление секретности также продиктовано конкретным протоколом как функция, зависящая от отношения доли ошибочных бит с критической величиной.

На физическом уровне протоколы КРК представляют собой набор возможных квантовых состояний, сгруппированных парами, образующих базисы протокола. В каждом базисе одно из квантовых состояний соответствует кодируемому биту 0, второе – 1. Согласование базисов – это процедура настройки конфигурации приемника квантовых состояний, при которой квантовые состояния в базисе различимы, если квантовые состояния в одном базисе ортогональны. В общем случае квантовые состояния в одном базисе не ортогональны, поэтому согласование базисов – это процедура настройки одной из двух конфигураций приемника в ожидаемом базисе, каждая из которых позволяет отличить соответствующее квантовое состояние от другого. Ввиду этого множество различных протоколов КРК может быть настроено описанием наборов возможных квантовых состояний и наборов конфигураций приемника.

Для симуляции квантовых эффектов в физическом канале могут настраиваться различные характеристики узлов этого канала. Например, источник фотонов может быть строго однофотонным, испускающим ровно один фотон для формирования одного квантового состояния, или квазиоднофотонным, испускающим сильно ослабленные импульсы до примерно однофотонного уровня и характеризуемый средним числом фотонов. При использовании квазиоднофотонного источника число фотонов в каждом квантовом состоянии случайно и описывается пуассоновским распределением вероятности по числу фотонов. Так же может настраиваться поглощение света в канале передачи квантовых состояний, чувствительность детекторов фотонов и их собственные шумы.

Подробнее о применении фотодетекторов в системах КРК рассказано в статье «Калибровка однофотонных детекторов в системе квантового распределения ключей».

Генерация фотонов, кодирование и декодирование информации, регистрация фотонов происходят на узлах оптической схемы, заложенной в аппаратную платформу стенда КРК или её виртуальном эмуляторе. Так, например, наиболее простые конфигурации могут включать в себя лазер, модулятор поляризации света, демодулятор поляризации света, поляризатор и фотоприемник. При этом лазер генерирует свет с постоянной поляризацией, а модулятор поляризации видоизменяет её для кодирования информации в квантовых состояниях. Функция демодулятора поляризации состоит в том, чтобы согласовать предполагаемое квантовое состояние с поляризатором, то есть декодировать информацию. Фотоприемник регистрирует мощность света, прошедшего поляризатор, на основе которой происходит симуляция срабатывания однофотонного детектора с учетом параметров симуляции. Так как квантовые состояния в протоколе КРК являются производными состояний модулятора, а конфигурации приемника являются производными состояний демодулятора, то настройками множества протоколов КРК могут быть наборы состояний модулятора и демодулятора.

Ввиду того, что для обучающего процесса нет необходимости физически разносить передатчик и приемник квантовых состояний, так же нет необходимости использования нескольких компьютеров для управления передатчиком и приемником квантовых состояний, связанных какими-либо сетевыми интерфейсами. Кроме того, управление всеми узлами может производиться в одном программном пакете.

Симуляция нарушителя в системе КРК

Потенциальный нарушитель, согласно известным представлениям, может использовать несколько каналов утечки информации (рисунок 2).

Первый канал утечки – это прослушивание информационного канала между передатчиком и приемником квантовых состояний. Во всех моделях нарушителя считается, что нарушитель знает абсолютно все, что передается по служебному каналу, но не имеет возможности выдать себя за легитимного абонента. Считается, что этот канал утечки всегда успешно используется нарушителем.

Второй канал утечки – квантовый. В этом канале утечки нарушитель может взаимодействовать с квантовыми состояниями любым способом, допустимым законами квантовой механики. Основным результатом подобного взаимодействия является искажение квантовых состояний.

Третий канал утечки – побочный. Здесь подразумевается, что нарушитель может получить информацию о закодированной в квантовых состояниях информации при взаимодействии не с самим квантовым состоянием, а с аппаратурой, формирующей и принимающей квантовые состояния.

Поскольку при осуществлении атаки нарушитель всегда прослушивает служебный канал, может влиять на квантовые состояния или узлы передатчика и приемника, то действия злоумышленника также являются частью симуляции протокола КРК.

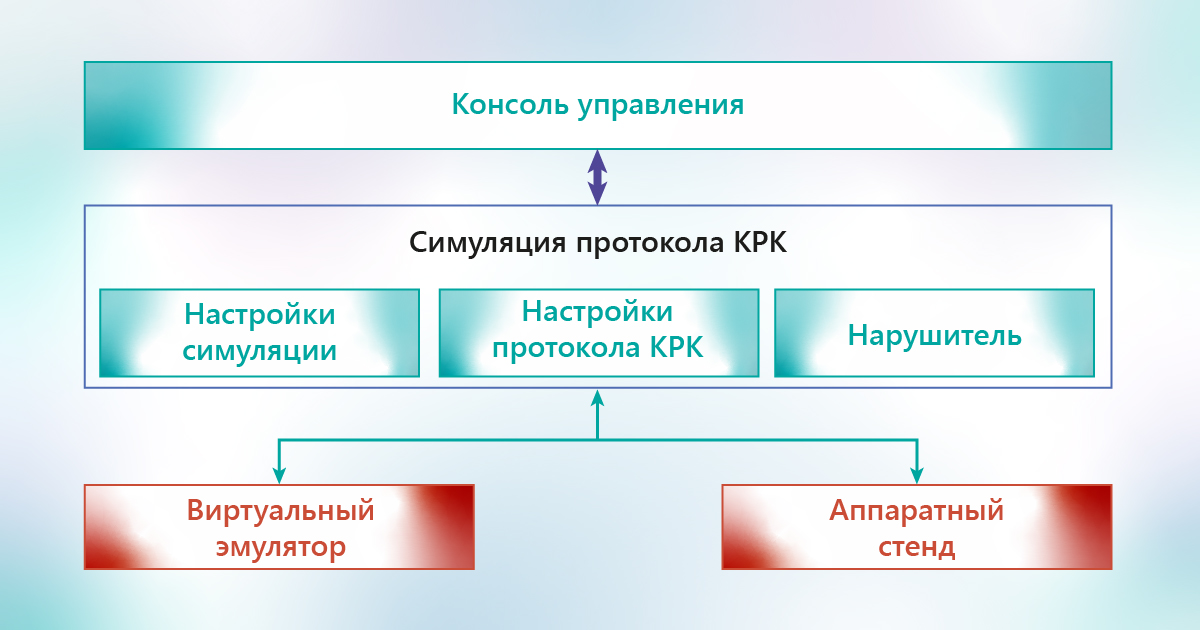

Для взаимодействия пользователя со стендом симуляции КРК необходимо устройство ввода-вывода информации, т.е. консоль управления. Через консоль управления пользователь может настраивать протоколы КРК, параметры симуляции, управлять применяемыми сценариями нарушителя, получать информацию о состоянии стенда и статистические данные выполнения симуляции протоколов КРК.

Обобщая вышесказанное в структуре симулятора КРК можно выделить три уровня: физический уровень – аппаратная платформа стенда или её виртуальный эмулятор; арифметически-логический уровень – управление узлами физического уровня, обработка результатов измерений, симуляция квантовых эффектов; и уровень взаимодействия с пользователем – графический интерфейс, кнопки и поля управления стендом, вывод и систематизация результатов (рисунок 3).

Обработка сигнала фотоприемников (симуляция квантовых эффектов)

Принципы симуляции детекторов одиночных фотонов

В процессе выполнения квантовых протоколов на симуляторе КРК мощность, регистрируемая фотоприемниками, является одним из параметров функции, имитирующей работу однофотонных детекторов. В настоящее время в системах КРК в основном используются детекторы фотонов, не различающие их числа. То есть при поступлении какого-либо числа фотонов на вход такого детектора, на его выходе будет сформирован сигнал, соответствующий либо факту срабатывания, либо не срабатывания. Здесь будут рассмотрены принципы симуляции срабатывания именно таких детекторов.

Прохождение фотона через модулятор, квантовый канал и демодулятор с некоторой вероятностью может вызвать срабатывание детектора одиночных фотонов. При единичном акте срабатывания детектора невозможно оценить вероятность, с которой могло произойти это событие. Однако при проведении многочисленного количества идентичных экспериментов возможно получить статистическую оценку вероятности срабатывания детектора фотонов. В случае измерения мощности интенсивного излучения фотоприемником, уровень его сигнала пропорционален среднестатистической вероятности регистрации одиночных фотонов.

Сделаем предположение, что в идеальных условиях на элементах стенда симуляции КРК не происходит потерь света, а детектор одиночных фотонов не имеет собственных шумов и обладает чувствительностью, равной 1. В этих условиях уровень сигнала фотоприемника стенда, при поступлении на него всей мощности излучения источника света, соответствует вероятности регистрации фотона детектором фотонов, равной 1. Это также означает, что при поступлении всей мощности излучения источника света на фотоприемник стенда, вероятность поступления фотона на детектор одиночных фотонов равна 1. Уровень сигнала фотоприемника стенда в этих условиях обозначим как MaxPD (рисунок 4). Эта величина неизменна во время симуляции КРК.

Далее для симуляции срабатываний детектора одиночных фотонов необходимо задать такие ключевых параметры как чувствительность и собственные шумы. Чувствительность (Sens) характеризует вероятность срабатывания детектора фотонов в случае поступления на его вход одного фотона. Собственные шумы детекторов фотонов (DCR) характеризуют вероятность самопроизвольного срабатывания в отсутствии фотона на входе детектора. Кроме чувствительности детектора на вероятность регистрации квантовых состояний будут влиять потери света в квантовом канале. Потери могут задаваться как параметр симуляции при использовании виртуального эмулятора аппаратной платформы стенда, вноситься физически при использовании аппаратной платформы стенда или физически внесенные потери и заданные как параметр могут складываться. Для симуляции удобнее использовать обратную величину потерь – пропускание света каналом (QChTrans).

В случаях, если на детектор одиночных фотонов поступает излучение засветки, то оно также может с некоторой вероятностью спровоцировать срабатывание детектора. В сценариях нарушителя для систем КРК рассматривается излучение засветки мощностью много больше мощности полезного сигнала. При повышении мощности излучения засветки вероятность срабатывания детектора даже с очень низкой чувствительностью стремится к 1. Существуют такие детекторы фотонов, которые при превышении некоторого порога мощности излучения засветки перестают реагировать на отдельные фотоны, и вероятность их срабатывания падает до 0.

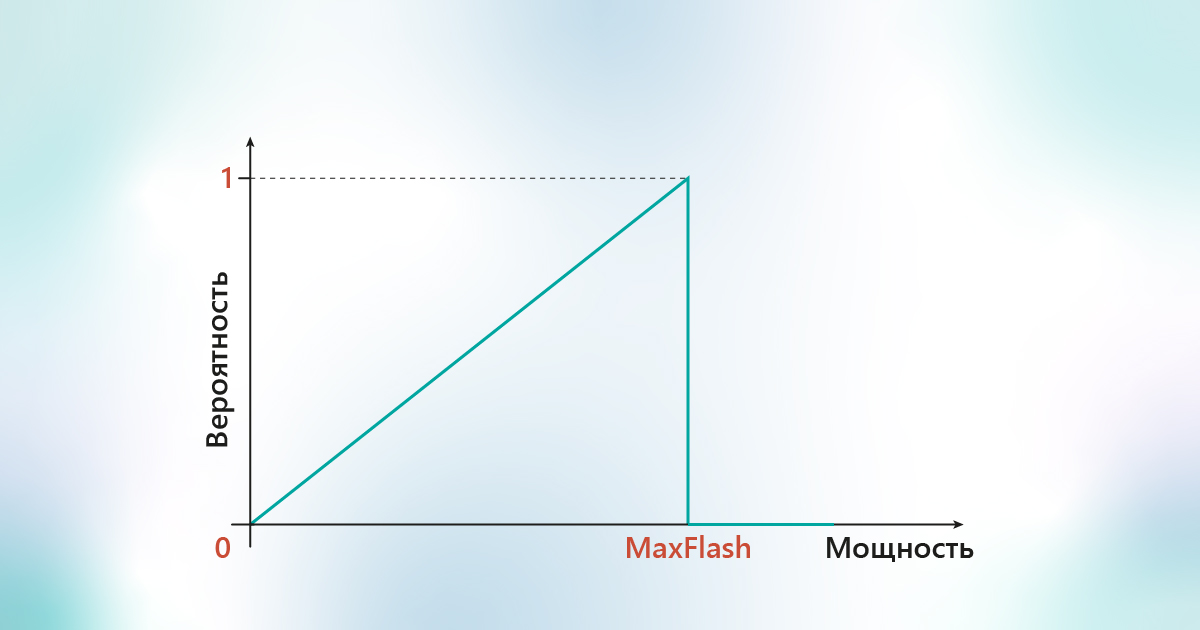

При том, что в стенде для имитации квантовых состояний используется относительно мощное излучение, засветка с пропорциональной мощностью, как это описано в сценариях нарушителя систем КРК, может повредить оптические компоненты стенда. Чтобы обойти эту проблему, определим максимальный уровень сигнала фотоприемника стенда (MaxFlash) близкого порядка к MaxPD и отвечающего за имитацию засветки детекторов одиночных фотонов. При изменении уровня засветки от 0 до MaxFlash вероятность того, что детектор фотонов сработает от излучения засветки, будет изменяться от 0 до 1 соответственно. При уровне засветки более MaxFlash вероятность срабатывания детектора равна 0 независимо от уровня сигнала, отвечающего за регистрацию квантовых состояний (рисунок 5).

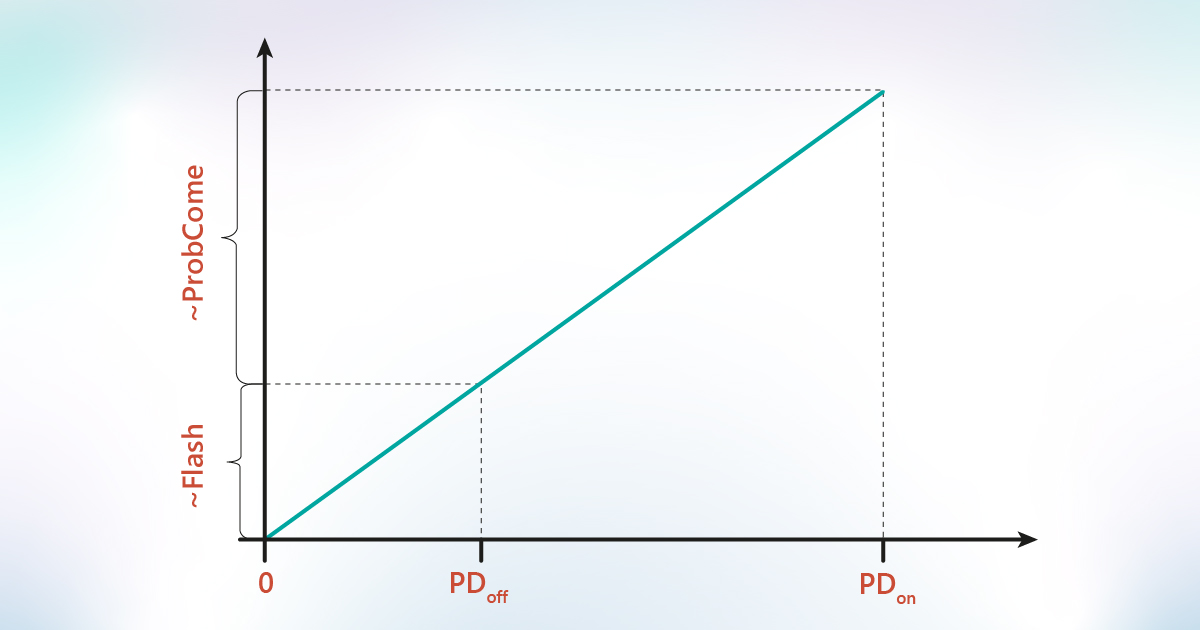

Для того, чтобы измерить уровень сигнала засветки, стендом симуляции КРК может производиться два измерения – с включенным источником света для генерации квантовых состояний (PDon) и с выключенным (PDoff). При этом сигнал засветки остается неизменным. Тогда вероятность срабатывания детектора от излучения засветки будет определяться выражением ![]() .

.

Имитация детектирования однофотонного и квазиоднофотонного излучения

В зависимости от имитируемого источника фотонов – строго однофотонного или квазиоднофотонного, число фотонов, поступающих на вход детектора, рассчитывается по-разному.

В случае, если имитируется строго однофотонный источник излучения, то заведомо известно число фотонов на выходе из передатчика. А уровень полезного сигнала на фотоприемнике стенда симуляции КРК пропорционален вероятности поступления фотона на вход детектора без учета имитируемых потерь света в квантовом канале. Вероятность прохождения фотоном квантового канала пропорциональна заданному коэффициенту пропускания света квантовым каналом, соответственно, при симуляции вероятность того, что фотон поступит на вход детектора, равна ![]() (рисунок 6). Учитывая, что в стенде может использоваться более одного детектора фотонов, вероятность того, что фотон поступит на вход хотя бы одного из N детекторов, равна

(рисунок 6). Учитывая, что в стенде может использоваться более одного детектора фотонов, вероятность того, что фотон поступит на вход хотя бы одного из N детекторов, равна ![]() .

.

Таким образом, сначала определяется, прошел ли фотон через квантовый канал (определяется число фотонов, поступивших на входы всех детекторов) ![]() , где значение функции

, где значение функции ![]() равно 1, если событие с вероятностью p свершилось, и 0 – если событие не свершилось. После этого последовательно определяется число фотонов на входах отдельных детекторов

равно 1, если событие с вероятностью p свершилось, и 0 – если событие не свершилось. После этого последовательно определяется число фотонов на входах отдельных детекторов ![]() до тех пор, пока не выполнится условие

до тех пор, пока не выполнится условие ![]() .

.

В случае, если имитируется квазиоднофотонный источник излучения, то число фотонов на выходе из передатчика случайно, соответствующее пуассоновскому распределению вероятности с математическим ожиданием, равным среднему числу фотонов в квантовом состоянии. При этом среднее число фотонов (Mu) является параметром симуляции и должно задаваться пользователем. Уровень полезного сигнала на фотоприемнике стенда пропорционален среднему числу фотонов на входе детектора без учета имитируемых потерь света в квантовом канале. Уменьшение среднего числа фотонов в квантовом состоянии при прохождении по квантовому каналу пропорционально заданному коэффициенту пропускания света квантовым каналом. Соответственно, при симуляции среднее число фотонов на входе детектора равно ![]() . В этом случае получить количество фотонов, поступившее на вход детектора, возможно при помощи некоторой функции

. В этом случае получить количество фотонов, поступившее на вход детектора, возможно при помощи некоторой функции ![]() , значение которой равно случайному положительному целому числу с вероятностью, соответствующей распределению Пуассона с математическим ожиданием PartMu.

, значение которой равно случайному положительному целому числу с вероятностью, соответствующей распределению Пуассона с математическим ожиданием PartMu.

Учитывая параметры детекторов, пропускание света квантовым каналом и сигналы засветки, имитация срабатывания детектора фотонов производится путем установления факта наступления хотя бы одного из совместных событий: самопроизвольное срабатывание, срабатывание от фотонов засветки, срабатывание от фотонов в квантовом состоянии. В свою очередь, вероятность срабатывания детектора от фотонов в квантовом состоянии зависит от числа поступивших фотонов (NPhot) на вход детектора.

Вероятность срабатывания детектора фотонов может быть вычислена следующим образом:

![]()

Тогда сигнал на выходе детектора фотонов при передаче и приеме одного квантового состояния будет соответствовать ![]() .

.

Наборы квантовых состояний и конфигураций приемника

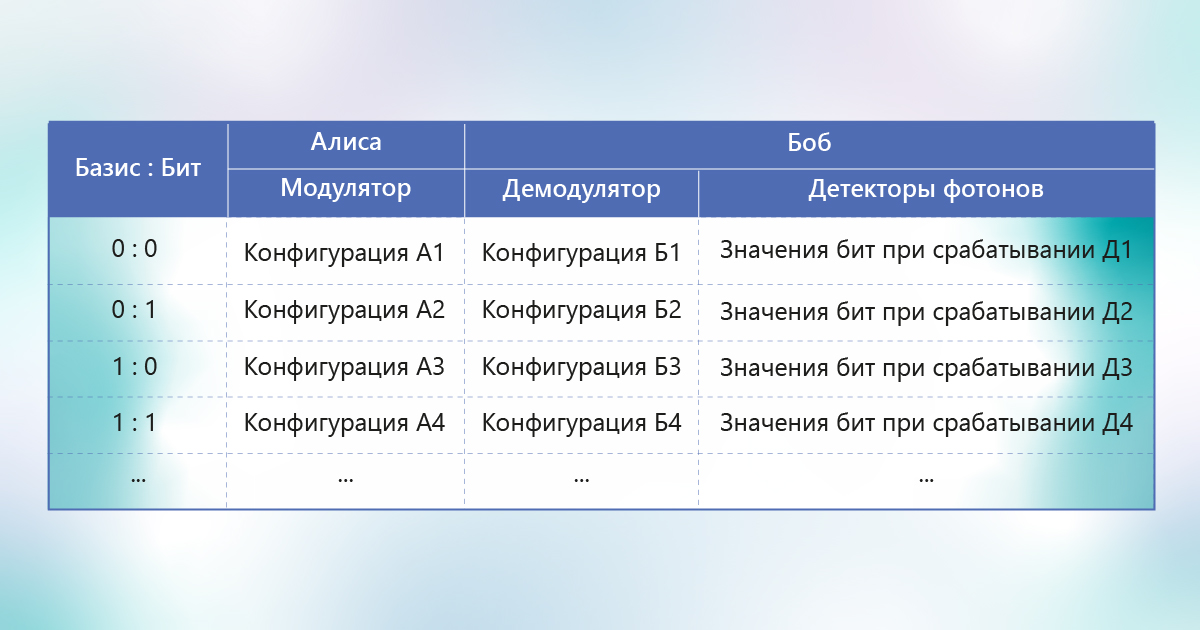

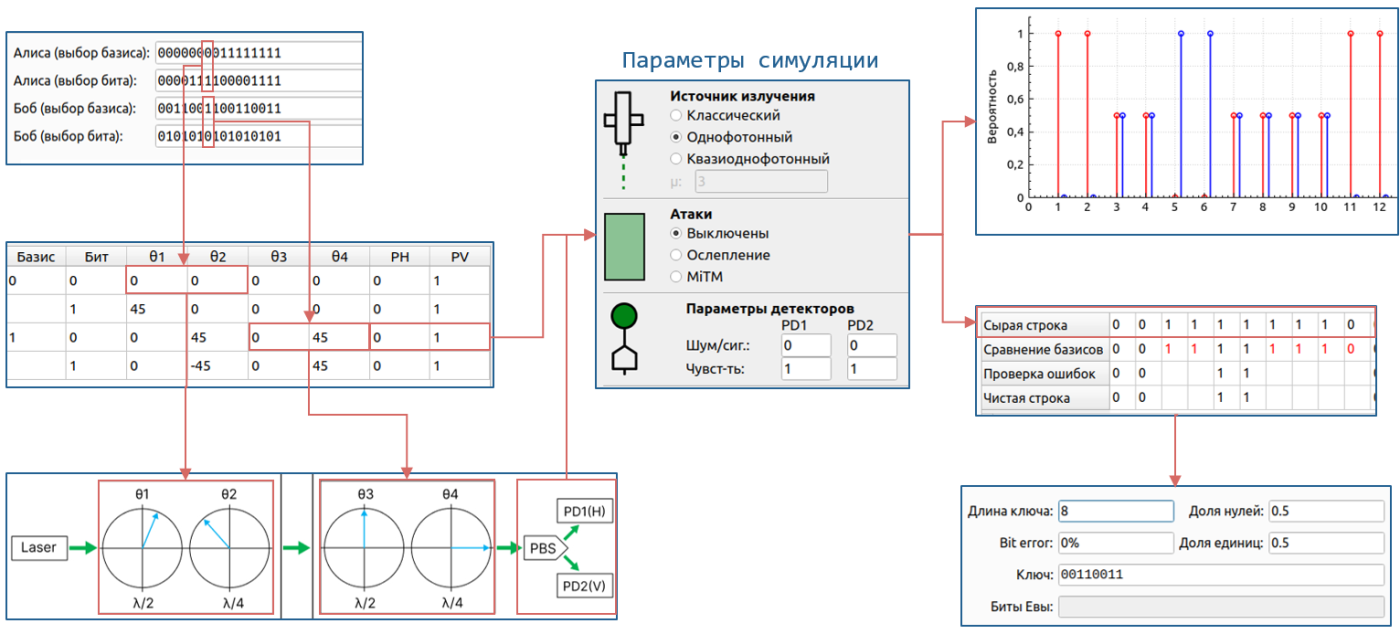

Удобно представить настройки протокола в симуляторе КРК в виде таблиц, в которых строки соответствуют квантовым состояниям протокола КРК с уникальными комбинациями базисов и бит, а столбцы соответствуют конфигурационным параметрам модулятора и демодулятора света со значениями регистрируемых каждым детектором бит (рисунок 7).

В общем случае, при выполнении протокола КРК сторона передатчика (Алиса) будет выбирать конфигурацию модулятора, соответствующую кодируемой информации. Сторона приемника (Боб) для приема квантового состояния независимо от выбора Алисы делает предположение о том, какое квантовое состояние отправила Алиса, и выбирает соответствующую конфигурацию демодулятора. В случае срабатывания одного из детекторов фотонов, Боб сохраняет в своей памяти значение бита, соответствующего этому детектору и конфигурации демодулятора. В случае, если сработали несколько детекторов одновременно, то Боб не сохраняет в своей памяти никаких значений бит.

Чтобы настроить конфигурации модулятора и демодулятора в симуляторе КРК в первую очередь нужно определиться с реализуемым протоколом КРК. Существуют популярные именные протоколы, но также на симуляторе КРК возможно настроить некоторый ранее не известный протокол. В общем случае большинство наборов разных протоколов КРК можно охарактеризовать следующими параметрами:

- Количеством базисов протокола (количество квантовых состояний в базисе равно двум);

- Соотнесением квантовых состояний внутри базисов;

- Соотнесением квантовых состояний в различных базисах;

- Соотнесением квантовых состояний и бит информации.

Например, в известном протоколе BB84 применяется 2 базиса и 4 возможных квантовых состояния. Внутри каждого базиса квантовые состояния ортогональны, то есть в идеальных условиях возможно без потерь направить одно квантовое состояние на вход детектора, при этом путь к тому же детектору для второго квантового состояния будет полностью заблокирован. Квантовые состояния в различных базисах попарно не ортогональны, то есть если путь к детектору для одного квантового состояния будет полностью заблокирован, то квантовые состояния из второго базиса могут с ненулевой вероятностью пройти до входа детектора.

Далее для одного из квантовых состояний задается конфигурация модулятора. Эта конфигурация может быть произвольной или быть задана в лабораторной работе преподавателем.

Зная соотнесения квантовых состояний в выбранном протоколе и имея представление о пропорциональности измеряемой мощности фотоприемником стенда симулятора КРК к вероятности прохождения квантового состояния ко входу детектора фотонов, можно подобрать недостающие конфигурации модулятора и демодулятора, тем самым настроив протокол КРК.

В зависимости от требуемой сложности выполнения задания по настройке протоколов КРК, стенд может предоставлять информацию об измеряемом уровне сигнала на фотоприемнике стенда, так и производить симуляцию срабатывания детекторов фотонов с применением всех заданных параметров симуляции.

Консоль управления и взаимодействие с симулятором КРК

Функции управления симулятором КРК во многом зависят от реализуемой схемы формирования и приема квантовых состояний. Также, в зависимости от структуры самих квантовых состояний и принципов их формирования, могут различаться формы отображения процессов.

Для примера рассмотрим интерфейс симулятора КРК ViPNet QKDSim , в котором взята за прототип схема демонстрационного стенда, предложенного Московским Государственным Университетом имени М.В. Ломоносова, описанная в патенте RU2795245C1. Схема состоит из лазера с линейной поляризацией света, модулятора и демодулятора поляризации, в составе которых может быть по одной или более волновых пластин, поляризационного светоделителя и двух фотоприемников, регистрирующих мощность ортогонально поляризованных компонент света на выходе поляризационного светоделителя. В нашем случае будем рассматривать вариант схемы, в которой модулятор и демодулятор поляризации состоят из полуволновой и четвертьволновой пластин. Это дает возможность формировать модулятором из света с линейной поляризацией состояния с любой другой поляризацией, а также из состояния с любой поляризацией на входе демодулятора получать линейную поляризацию на его выходе для корректного различения квантовых состояний (рисунок 8).

В такой схеме конфигурацией модулятора является комбинация углов поворота волновых пластин (θ1 и θ2) относительно некоторого начального положения. Конфигурацией демодулятора также является комбинация соответствующих углов поворота волновых пластин (θ3 и θ4). Так как в схеме используется два фотоприемника, то в соответствии с конфигурациями демодулятора каждому из них можно соотнести биты регистрируемой информации (рисунок 9).

Несмотря на то, что в схеме перманентно присутствуют два фотоприемника, можно имитировать работу стенда только с одним приемником или, в экзотических случаях, для одной конфигурации демодулятора использовать один из приемников, а для другой конфигурации – второй фотоприемник. Для этого достаточно в настройках протокола установить в соответствие фотоприемнику неизвестное значение бита.

Для реализации того или иного протокола КРК можно технически вычислить конфигурации модулятора и демодулятора, зная свойства волновых пластин. Однако на практике, при разработке или изготовлении коммерческой аппаратуры КРК, чаще прибегают к подбору параметров модулирующих узлов. Поэтому целесообразно предложить обучающемуся инструментарий, позволяющий погрузиться в этот процесс. Ввиду того, что волновых пластин в стенде довольно много, ручной перебор всех возможных конфигураций углов может занять слишком длительное время. Поэтому некоторая часть перебора может происходить в автоматическом режиме с выводом пользователю соответствующих числовых параметров или графиков.

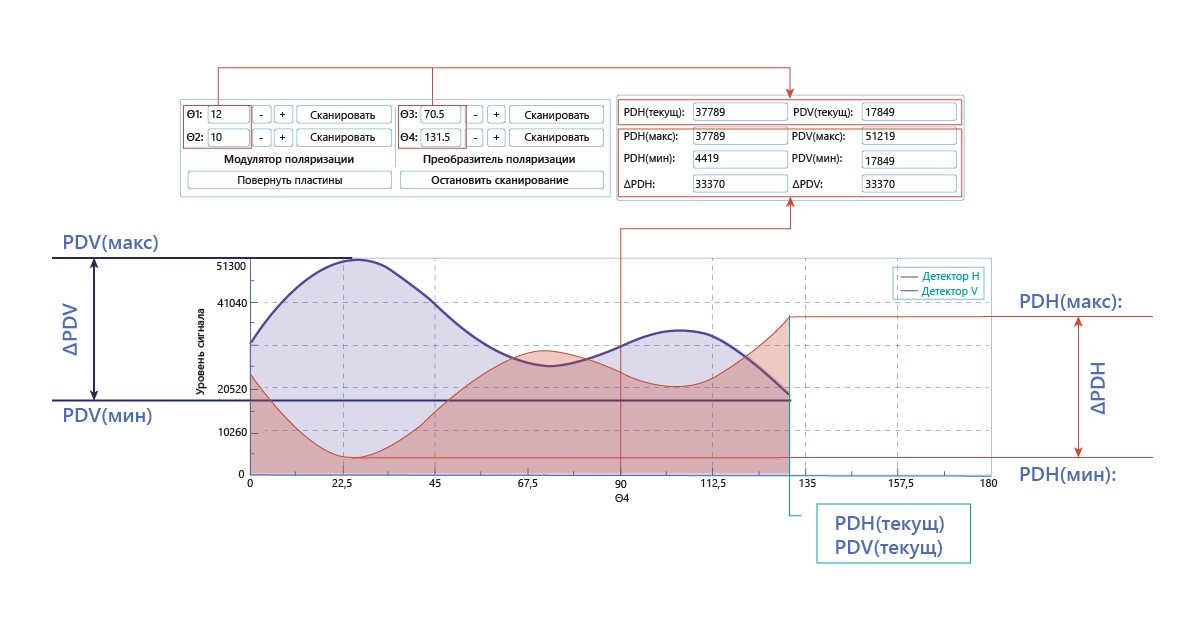

На рисунке 10 представлены инструменты ViPNet QKDSim для подбора конфигураций модулятора и демодулятора. При повороте волновых пластин на углы θ1-θ4 производится измерение мощности света на фотоприемниках и выводится соответствующий уровень сигнала в полях PDH (текущ) и PDV (текущ). При запуске сканирования по одному из углов соответствующая пластина пошагово поворачивается в диапазоне углов от 0 до 180 градусов с измерением на каждом шаге мощности света на фотоприемниках. Пользователю отображается график зависимости уровня сигнала фотоприемника от угла поворота волновой пластины, по которой производится сканирование. В отдельных полях отображаются такие числовые метрики графика, как максимальный и минимальный уровни сигналов и разность этих значений.

На рисунке 11 представлена архитектура процесса симуляции КРК. Сам процесс КРК начинается с генерации последовательностей выбора кодируемых базисов и бит для Алисы и последовательностей выбора конфигураций демодулятора для Боба, соответствующих ожидаемым квантовым состояниям от Алисы. При выполнении передачи очередного квантового состояния модулятор и демодулятор настраиваются в соответствии с выбранными конфигурациями в настройках протокола. После этого производится измерение мощности света на фотоприемниках стенда и симуляция квантовых эффектов с учетом настроенных параметров симуляции. В процессе выполнения протокола КРК пользователю отображается сопутствующая информация в виде гистограмм вероятностей срабатывания того или иного детектора фотонов и фактически зарегистрированные Бобом биты информации. Результат этапов постобработки зарегистрированной Бобом последовательности бит выводится в табличном виде, что позволяет проследить, по какой причине бит был или не был включен в сформированный ключ шифрования. Также в результате выполнения протокола КРК пользователю предоставляются некоторые статистические величины, позволяющие производить оценку выполнения протокола КРК.

При проведении лабораторных работ статистические величины могут представлять больший интерес, чем любая другая доступная информация. Доверие же статистике тем больше, чем больше выборка данных, из которой получена эта статистика. В случае с процессом КРК выборка данных растет с числом передаваемых квантовых состояний. Как правило, время на проведение лабораторных работ ограничено, поэтому передачу большого количества квантовых состояний лучше производить в автоматическом режиме. С учетом автоматизации нескольких процессов аппаратный стенд для такого симулятора КРК должен полностью управляться через электронный интерфейс с ПК. Например, такой аппаратный стенд разработан Томским Университетом Систем Управления и Радиоэлектроники (ТУСУР) [Ссылка раз, Ссылка два].

Применение сценариев нарушителя

Существует большое количество известных потенциальных атак на системы и протоколы КРК [И. Сущев, https://quantum-crypto.ru/articles/ataki-na-sistemy-kvantovogo-raspredeleniya-klyuchey/], причем сценарии их проведения сильно разнятся, что делает практически невозможным разработку какой-то универсальной модели нарушителя с настраиваемым параметрами и сценарием. Оптическая схема стенда во многом определяет семейство протоколов КРК, симуляцию которых на нем можно проводить. Это также влияет на сценарии проведения той или иной атаки. Поэтому действия нарушителя описываются заранее подготовленными сценариями, опирающимися на оптическую схему стенда.

Некоторые из известных потенциальных атак позволяют нарушителю оценить вероятности значений бит 0 и 1 в формируемом ключе шифрования. Чем больше отклонение этих вероятностей, тем более успешно проведение самой атаки. Однако при проведении лабораторных работ пользователю весьма затруднительно производить анализ набора вероятностей, известных нарушителю. Потому в этом материале симуляция подобного рода атак рассматриваться не будет. Другие же атаки позволяют нарушителю однозначно определить значение бит в случае успеха либо, в случае неудачи, нарушитель ничего не знает о бите – вероятность бит 0 и 1 равна.

Удобно разделить возможные атаки на два класса: атаки на квантовые состояния (или на квантовый канал) и атаки на техническую реализацию аппаратуры КРК. Атаки на квантовые состояния являются функциями искажения квантовых состояний с вероятностным извлечением закодированной в них информацией. Атаки на техническую реализацию нацелены на использование несовершенства составных элементов аппаратуры КРК или взаимодействие с её элементами.

К атакам на квантовые состояния можно отнести следующие:

- Атака «прием-перепосыл» (Man-in-The-Middle, MiTM);

- Атака с измерениями с определенным исходом (Unambiguous State Discrimination, USD);

- Атака со светоделителем (Beamsplit, BSA);

- Атака с расщеплением по числу фотонов (Photon Number Splitting, PNS).

К атакам на техническую реализацию можно отнести такие:

- Зондирование оптической схемы установки Алисы или Боба (атака типа Trojan Horse);

- Ослепление детекторов фотонов (Detector Blinding Attack, DBA).

Симуляция атак должна продемонстрировать учащемуся влияние нарушителя на наблюдаемые статистические величины. Средства противодействия для каждой атаки могут быть весьма разнообразны и зачастую порождают новые наблюдаемые величины помимо тех, что есть при штатном исполнении протоколов КРК. Поэтому этот материал ограничен реализацией симуляции только самих атак.

Настройка протоколов КРК пользователем может быть неточной, что приводит к появлению погрешности при измерениях. Нарушитель же во всех моделях не имеет изъянов в измерительной технике, поэтому симуляция атак должна производиться относительно конфигураций модулятора, а не относительно измеряемой приемником мощности света. При реализации в аппаратном стенде блока нарушителя ему будут присущи те же изъяны, что и легитимному приемнику квантовых состояний, поэтому целесообразно производить симуляцию атак в виртуальной среде.

Атака «прием-перепосыл»

Атака заключается в том, что нарушитель (Ева) разрывает квантовый канал и производит измерения квантовых состояний, посылаемых Алисой так, как это делал бы Боб. При успешной регистрации квантового состояния Ева подготавливает и отправляет Бобу зарегистрированное квантовое состояние в том же базисе, в котором производила измерение. Во время процедуры согласования базисов Ева исключает из накопленной у себя последовательности биты, соответствующие посылкам, которые Боб не зарегистрировал или которые Боб измерял в несовпадающем с Алисой базисе. Если выбор базиса кодирования Алисы и базисы измерения Боба и Евы совпали, то Ева достоверно знает бит информации, если же базис измерения Евы не совпал с базисами Алисы и Боба, то Ева достоверно не знает бита информации.

Примем во внимание то, что в рамках одного протокола КРК потенциально может использоваться разное количество детекторов в разных базисах. Так как каждый детектор в отдельно взятом базисе сопоставляется с битом информации, то в базисе может использоваться один или два детектора. Кроме того, использование двух детекторов целесообразно только для регистрации ортогональных квантовых состояний.

Таким образом, для проведения атаки Ева произвольно выбирает один из возможных базисов протокола. Если для регистрации квантовых состояний этого базиса Боб использует один детектор, то Ева делает предположение о том, какое именно квантовое состояние из этого базиса кодирует Алиса. Настраивает свою систему измерения с одним детектором так, чтобы полностью заблокировать ортогональное состояние относительно предполагаемого. Далее производится симуляция работы идеального детектора Евы при приеме того квантового состояния, которое фактически формирует Алиса. В случае успешной регистрации фотона Ева формирует предполагаемое квантовое состояние для Боба.

Если для регистрации квантовых состояний выбранного Евой базиса Боб использует два детектора, то Ева делает предположение о том, какое именно квантовое состояние из этого базиса кодирует Алиса. Настраивает свою систему измерения с двумя детекторами так, чтобы на первом детекторе полностью заблокировать ортогональное состояние относительно предполагаемого. Далее производится симуляция работы идеальных детекторов Евы при приеме того квантового состояния, которое фактически формирует Алиса. В случае успешной регистрации фотона первым детектором Ева формирует предполагаемое квантовое состояние для Боба. В случае успешной регистрации фотона вторым детектором Ева формирует второе квантовое состояние из выбранного базиса для Боба.

С точки зрения симуляции выполнения протокола КРК в стенде, Алиса передает, а Ева перехватывает квантовое состояние в виртуальной среде, и этот процесс физически пользователю не виден. Передача же квантового состояния от Евы Бобу происходит так, как это было бы между Алисой и Бобом без участия Евы.

Атака с измерениями с определенным исходом

Атака заключается в том, что Ева разрывает квантовый канал и производит попытку однозначного определения квантовых состояний, посылаемых Алисой. Для этого Ева разбивает исходное квантовое состояние на N одинаковых копий и производит последовательные испытания над каждой копией с целью исключения квантового состояния Алисы из списка возможных. То есть для каждой копии квантового состояния Ева настраивает свою измерительную систему, в которой полностью блокируется предполагаемое квантовое состояние. Если в процессе испытаний из списка возможных состояний будут исключены все кроме одного квантового состояния, значит оставшееся – и есть посланное Алисой квантовое состояние. Копия однозначно определенного квантового состояния формируется Евой и отправляется Бобу.

Так как при успешном проведении атаки Ева не искажает квантовые состояния, то, с точки зрения симуляции, Ева лишь блокирует часть квантовых состояний или, что равносильно, изменяет число фотонов (или среднее число фотонов). Поэтому физически передача квантовых состояний происходит между Алисой и Бобом, а Ева изменяет число фотонов в квантовом канале.

Атака со светоделителем

Атака заключается в том, что Ева в квантовом канале устанавливает светоделитель, отводящий часть света к измерительной системе Евы. Предполагается, что Ева при этом изменяет свойства квантового канала таким образом, что потери света в нем сводятся к нулю. Тогда потери, связанные с отводом света из квантового канала, совпадают с потерями в квантовом канале до изменения его свойств. Существует вероятность, что часть фотонов из квантового состояния Алисы будут направлены к измерительной системы Евы, это же будет копией квантового состояния Алисы. Ева сохраняет эти копии квантовых состояний в своей квантовой памяти до оглашения базисов Алисой и Бобом, после чего она проводит измерения над соответствующей копией квантового состояния в известном базисе.

Так как в базисе протокола могут быть как ортогональные состояния, которые можно достоверно различить за одно измерение двумя детекторами, так и неортогональные, которые невозможно достоверно различить двумя детекторами, то индикатором ортогональности состояний для Евы является количество используемых в известном базисе детекторов Бобом.

Таким образом, для проведения атаки Ева произвольно выбирает одно из возможных квантовых состояний в известном базисе. Если для регистрации квантовых состояний этого базиса Боб использует один детектор, то Ева настраивает свою систему измерения с одним детектором так, чтобы полностью заблокировать ортогональное состояние относительно предполагаемого. Далее производится симуляция работы идеального детектора Евы при приеме того квантового состояния, которое фактически формирует Алиса. В случае успешной регистрации фотона Ева сохраняет у себя соответствующий предполагаемому квантовому состоянию бит.

Если для регистрации квантовых состояний в известном базисе Боб использует два детектора, то Ева делает предположение о том, какое именно квантовое состояние из этого базиса кодирует Алиса. Настраивает свою систему измерения с двумя детекторами так, чтобы на первом детекторе полностью заблокировать ортогональное состояние относительно предполагаемого. Далее производится симуляция работы идеальных детекторов Евы при приеме того квантового состояния, которое фактически формирует Алиса. В случае успешной регистрации фотона первым детектором Ева сохраняет у себя соответствующий предполагаемому квантовому состоянию бит. В случае успешной регистрации фотона вторым детектором Ева сохраняет у себя бит, соответствующий второму квантовому состоянию из известного базиса.

С точки зрения симуляции Ева не вносит искажений в квантовые состояния и, управляя параметрами квантового канала, компенсирует вносимые светоделителем потери. Поэтому физически передача квантовых состояний происходит между Алисой и Бобом, при этом Ева имеет шанс извлечь информацию из квантовых состояний.

Атака с расщеплением по числу фотонов

Атака заключается в том, что Ева производит неразрушающее измерение числа фотонов в квантовых состояниях Алисы. Если в квантовом состоянии число фотонов отличается от двух, то такие квантовые состояния блокируются. Если число фотонов равно двум, то один фотон Ева сохраняет у себя как копию квантового состояния, а второй фотон пропускает к Бобу. Ева сохраняет эти копии квантовых состояний до оглашения базисов Алисой и Бобом, после чего она проводит измерения над соответствующей копией квантового состояния в известном базисе.

Принцип проведения измерений над копиями квантовых состояний Евой идентичен тому, как это описано в атаке со светоделителем.

С точки зрения симуляции Ева не искажает квантовые состояния, а блокирует их часть или изменяет число фотонов. Особенность блокировки такова, что Бобу будут поступать строго однофотонные состояния, поэтому физически передача квантовых состояний происходит между Алисой и Бобом в режиме строго однофотонного источника излучения, при условии, что до этого Ева обнаружила два фотона в квантовом состоянии. В остальных случаях передача производится с числом фотонов или средним числом фотонов, равными нулю.

Атака Trojan Horse

Атака заключается в том, что Ева через квантовый канал посылает зондирующие импульсы в установку Алисы или Боба и по отраженному от модулятора или демодулятора свету определяет их текущие конфигурации. При последующем раскрытии Алисой и Бобом базисов производится согласование конфигураций модулятора и демодулятора с битами кодируемой информации.

С точки зрения симуляции Ева не вносит никаких искажений в квантовые состояния, а стенд не оборудован никакими техническими средствами противодействия зондирования. Поэтому физически передача квантовых состояний происходит между Алисой и Бобом в штатном режиме, а Ева имеет 100% шанс успешного определения бит ключа, то есть Ева знает весь квантовый ключ.

Ослепление детекторов фотонов

Атака заключается в том, что Ева делает произвольное предположение о выбранном Алисой базисе и квантовом состоянии в этом базисе, после чего формирует на входе Боба излучение высокой мощности с такими параметрами, чтобы засветить все его детекторы, настроенные на регистрацию иных квантовых состояний. Засвеченные детекторы теряют способность регистрировать квантовые состояния. Если Боб настроит свою систему измерения на предположенное Евой квантовое состояние, то соответствующий детектор засвечен не будет и сможет зарегистрировать такое состояние.

Стоит отметить, что собственные шумы детектора фотонов при его засветке также пропадают.

Таким образом Боб способен зарегистрировать только те квантовые состояния и, соответственно, биты, о которых Ева сделала предположение. А значит Ева будет знать весь квантовый ключ.

С точки зрения симуляции Ева не вносит никаких искажений в квантовые состояния, а стенд не оборудован никакими техническими средствами детектирования ослепления детекторов. Физически передача квантовых состояний происходит между Алисой и Бобом. Реализация атаки в симуляторе может быть осуществлена путем подачи на вход приемника дополнительного излучения с конфигурацией модулятора, соответствующей ортогональному состоянию относительно предполагаемого Евой. Такое дополнительное излучение будет интерпретировано стендом при обработке сигналов фотоприемников как излучение засветки.

Заключение

В этом материале мы рассмотрели возможные варианты оборудования учебных лабораторий стендами симуляции КРК для подготовки специалистов в области квантовых коммуникаций. Каждый из рассмотренных вариантов имеет как несомненные достоинства, так и недостатки. Вероятнее всего покрыть полный спектр образовательных потребностей возможно комбинируя в оснащении учебных лабораторий оборудование нескольких классов.Так же был рассмотрен принцип построения стенда симуляции КРК на основе квантово-оптической аналогии, претендующего на массовое распространение в учебных заведениях, академических структурах, государственных и коммерческих организациях. Симулятор ViPNet QKDSim наглядно демонстрирует принципы квантового распределения ключей, основанного на генерации и детектировании (считывании) оптических информационных состояний. Прототипом реализованного стенда стала схема, предложенная МГУ имени М.В. Ломоносова (патент RU2795245C1). В процессе симуляции КРК участвуют три объекта: передатчик (Алиса), приемник (Боб) и нарушитель (Ева). Информация в оптических состояниях кодируется и декодируется путем изменения параметров поляризации генерируемого светового потока, интерпретируемых как параметры различных протоколов КРК. Возможность формирования большого класса протоколов КРК и симуляции различных сценариев нарушителя является несомненным достоинством такого рода стендов.

Подпишитесь на рассылку, чтобы не пропустить все самое интересное

Подписаться